Soutenir la transformation numérique avec des composants hérités

La transformation numérique (DX) promet une compétitivité accrue, des processus optimisés et une rentabilité grâce au big data, ainsi qu'une amélioration des relations avec les employés et les clients. La collecte de données est essentielle dans l'environnement orienté données du 21e siècle et nécessite des composants flexibles et interconnectés. Les entreprises auront besoin de personnes possédant les compétences spécialisées pour mettre en œuvre et optimiser tout cela. Au-delà de cela, chaque entreprise devra travailler avec ses plans DX uniques et son environnement informatique existant.

Les composants hérités peuvent limiter les efforts de DX

Les efforts de DX sont généralement divisés en trois phases :la numérisation (passage des données analogiques aux données numériques), la numérisation (traitement et analyse des données numériques) et la transformation numérique (s'appuyer sur la numérisation pour optimiser l'entreprise).

La première phase, la numérisation, peut être affectée par la dépendance à l'égard des composants existants, en particulier dans les environnements de système de contrôle industriel (ICS). La nécessité de numériser les informations pour aller de l'avant avec les efforts de DX peut créer de nombreux défis entre les actifs informatiques et de technologie opérationnelle (OT). Par exemple :

- Les organisations peuvent ne pas être en mesure de trouver des personnes possédant l'expertise nécessaire pour maintenir ou modifier les composants système hérités.

- L'intégration avec les services cloud et d'autres systèmes peut être difficile avec les composants hérités qui ne prennent pas en charge les dernières technologies de communication telles que Transport Layer Security (TLS) version 1.3 ou Simple Message Block (SMB) version 3.

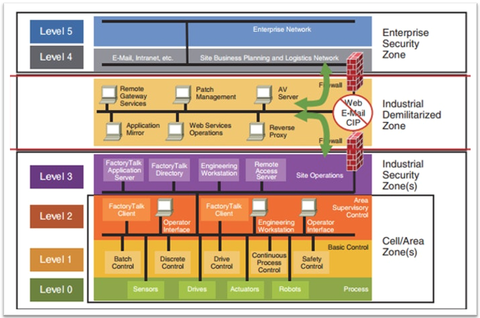

- Le déploiement d'appareils intelligents, également appelés Internet des objets (IOT) ou Internet des objets industriels (IIOT), peut être limité par la segmentation du réseau hérité (par exemple, le modèle Purdue de fabrication intégrée par ordinateur illustré à la figure 1) pour isoler Composants ICS de l'environnement de l'entreprise et d'Internet pour réduire les risques posés par les virus et les acteurs malveillants.

La réalité du DX avec les systèmes hérités

Pourquoi tout le monde ne met-il pas à niveau tous ses appareils pour profiter des avantages du DX ? De nombreuses raisons. Il est difficile de trouver des conseils pratiques pour planifier et prendre des décisions DX. En outre, les ressources financières et le personnel nécessaires pour prendre en charge les composants mis à niveau peuvent faire défaut. Dans les environnements ICS, il est difficile de valider la sécurité des appareils mis à niveau. Par conséquent, un autre obstacle consiste à faire correspondre le niveau de confiance des utilisateurs envers les composants hérités.

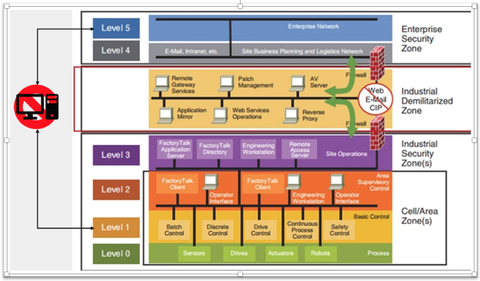

Essayer de répondre aux priorités DX d'une entreprise à l'aide de composants existants peut entraîner des implémentations hybrides qui ont un impact sur la sécurité, la disponibilité et la cybersécurité. Par exemple, la création d'un système ponté ou multi-hébergé qui connecte les composants hérités aux infrastructures de collecte de données ou aux services cloud peut résoudre les problèmes de connectivité et de partage de données (voir Figure 2). Cependant, cela peut annuler les protections établies par l'isolation du réseau et les contrôles de communication pour protéger les composants hérités.

La connexion de composants hérités pour prendre en charge la collecte de données DX sans affecter les capacités opérationnelles ou la sécurité nécessite une planification minutieuse. Dans certains cas, une approche hybride peut fonctionner lorsque les appareils envoient des données à des systèmes sur site qui résident aux niveaux 2 et 3 du modèle Purdue, par exemple un historien des données ou un système périphérique.

Cela peut permettre d'accéder à des flux de données approuvés sans se connecter directement à des composants ou réseaux OT sensibles. Dans l'ensemble, trouver la méthode la plus sûre pour atteindre les objectifs DX tout en protégeant les personnes, les processus et la technologie n'est pas facile et nécessite un effort de collaboration entre les membres du personnel informatique et OT.

Considérations relatives à la cybersécurité pour DX

Les modifications de l'environnement doivent tenir compte à la fois des objectifs de cybersécurité et de DX afin de minimiser les risques organisationnels. NIST SP 800-37 Rév. 2, Cadre de gestion des risques pour les systèmes d'information et les organisations :Une approche du cycle de vie du système pour la sécurité et la confidentialité fournit des conseils pour établir une approche de gestion des risques pour les organisations. Un aspect clé est d'avoir un programme de cybersécurité. Une idée fausse que j'entends souvent est que la cybersécurité est un problème informatique ou qu'il s'agit d'un problème technologique. Bien que nous aimerions que cela soit vrai, la réalité est que la cybersécurité s'étend à l'ensemble de l'organisation. Le NIST Framework for Improving Critical Infrastructure Cybersecurity et le NISTIR 8183 Rev. 1, Cybersecurity Framework Version 1.1 Manufacturing Profile, sont des guides qui peuvent aider les organisations à relever les défis ou à définir et mettre en œuvre un programme de cybersécurité de manière méthodique et cohérente. Avec un programme de cybersécurité et de gestion des risques en place, les organisations peuvent évaluer les modifications apportées à l'environnement pour vérifier qu'elles atteignent leurs objectifs DX tout en minimisant les risques de cybersécurité. Bien qu'il y ait toujours des risques, la clé est que les organisations trouvent l'équilibre qui minimise les risques tout en respectant les exigences organisationnelles, réglementaires et de cybersécurité.

Comme mentionné précédemment, les composants hérités peuvent ajouter de la complexité à la mise en œuvre de la DX et de la cybersécurité. Une planification minutieuse et des tests dans la mesure du possible sont fortement recommandés. S'appuyant sur le NISTIR 8183, le NIST a également publié le guide de mise en œuvre de l'exemple de niveau d'impact faible du profil de fabrication du cadre de cybersécurité afin de fournir une approche plus quantitative pour déterminer l'impact sur les performances des environnements ICS lors de la mise en œuvre de contrôles de cybersécurité communs sur la base des conseils et des recommandations du NIST SP 800- 82 Rév. 2, Guide de la sécurité des systèmes de contrôle industriel (ICS).

Le réseau national MEP™ peut vous aider à planifier et à mettre en œuvre DX

Davantage d'interconnexions prenant en charge la collecte de données rapide et précise sont nécessaires pour atteindre les objectifs DX et l'approche de chaque entreprise dépendra des types de composants hérités de l'environnement. Bien que la mise à niveau des composants existants soit idéale, la réalité est que de nombreuses entreprises doivent prendre en charge le DX avec leur technologie existante. Lors de la planification, les organisations doivent soigneusement équilibrer la manière d'intégrer leurs processus et appareils existants tout en protégeant leurs personnes, leurs données et leurs appareils.

La mise en œuvre de DX peut être une tâche intimidante, mais elle est gérable avec une planification minutieuse, une collaboration entre le personnel informatique et OT de l'entreprise et l'utilisation de ressources précieuses telles que les publications du NIST et le réseau national MEP.

Le réseau national MEP peut aider les entreprises à trouver le bon équilibre grâce à une planification stratégique et offrir des conseils pour les investissements DX. Contactez le centre MEP de votre état pour plus d'informations sur les services offerts à travers le pays et à Porto Rico.

Technologie industrielle

- Optimisation de la transformation numérique dans la fabrication CPG

- Exploration de la transformation numérique avec Fiix et IDC

- Plateformes de réseau numérique :la transformation est un voyage

- Transformation de la chaîne d'approvisionnement avec une touche humaine

- Planifier pour réussir la transformation numérique

- Qu'est-ce que la transformation numérique dans la fabrication ?

- 7 moteurs de la transformation numérique

- Défis de la transformation numérique dans le secteur manufacturier

- Défis auxquels les équipementiers pétroliers et gaziers sont confrontés avec la transformation numérique et comment l'IIoT aide