MfgRobots >> Fabrication industrielle > >> Industrial Internet of Things >> Technologie de l'Internet des objets

MfgRobots >> Fabrication industrielle > >> Industrial Internet of Things >> Technologie de l'Internet des objets

Technologie de l'Internet des objets

Jai récemment assisté au MWC Shanghai. Les robots étaient gros – très gros. Jai vu des dizaines dentreprises, à la recherche de clients à marquer et à proposer dans lune des nombreuses applications. Prenons un seul exemple dapplication :Tug, le robot infirmier. Cela ne ressemble pas beaucoup à notre

Lannée dernière, la Fondation Raspberry Pi a livré le troisième modèle de sa carte Raspberry Pi de qualité professionnelle. Le Module de calcul 3 (CM3) témoigne de lutilisation accélérée de la version commerciale de la carte dans un large éventail de produits allant de lautomatisation et du contrôle

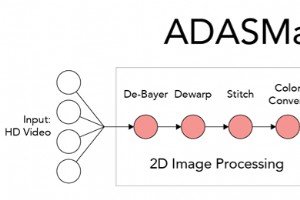

Les fabricants de puces automobiles parlent constamment des systèmes sur puces conçus pour les systèmes avancés daide à la conduite. Mais comment le reste dentre nous - journalistes, analystes et, plus important, constructeurs automobiles - pouvons-nous distinguer un SoC ADAS dun autre ? La vérité

Nous avons tous entendu parler de lInternet des objets (IoT) et de lInternet des objets industriel (IIoT). Nous savons que les deux sont différents, car lIoT est couramment utilisé pour les usages grand public et lIIoT est utilisé à des fins industrielles. Mais comment un groupe professionnel comme

Note de léditeur :le noyau Linux intégré joue déjà un rôle essentiel dans les systèmes embarqués et va gagner en importance pour répondre aux diverses exigences de lInternet des objets (IoT). À leur tour, les pilotes dappareils fournissent le lien critique entre les applications et les appareils IoT

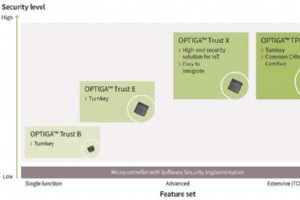

La sécurité et la fiabilité étant devenues essentielles dans les systèmes IIoT, il est désormais essentiel dintégrer les plus hauts niveaux de confiance. Ainsi, alors que le PC connecté au réseau était traditionnellement le point dactivation de la sécurité, les ancres de confiance doivent désormais

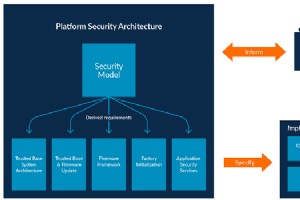

BOULDER CREEK, Californie — Nous assistons à un certain nombre dattaques à la fois contre les systèmes de contrôle industriel (ICS) et du côté de la technologie opérationnelle (OT) de lIoT industriel (IIoT) avec une fréquence croissante. Pourquoi lIIoT est-il si vulnérable aux cyberattaques ? Nous

Nous avons tous entendu parler de lInternet des objets (IoT) et de lInternet des objets industriel (IIoT). Nous savons que les deux sont différents :lIoT est couramment utilisé pour un usage grand public et lIIoT est utilisé à des fins industrielles. Mais comment un groupe professionnel comme lInd

Les appareils embarqués étaient relativement simples à concevoir avant lInternet des objets. Le concepteur dun appareil, dun contrôleur industriel ou dun capteur environnemental navait besoin que dinterfacer les signaux dentrée, de traiter avec un microcontrôleur et de fournir un contrôle de sortie.

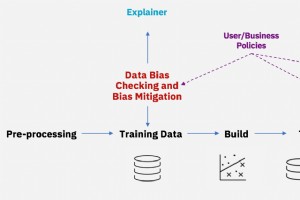

Enseigner à tout le monde ce quest « léquité » est un objectif louable. En tant quhumains, nous ne sommes pas nécessairement daccord sur ce qui est juste. Cela dépend parfois du contexte. Apprendre aux enfants à être justes, à la maison comme à lécole, est fondamental, mais cest plus facile à dire

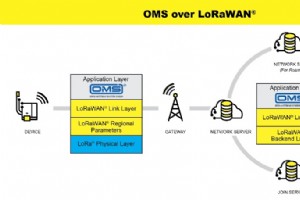

LAlliance LoRa et OMS-Group ont annoncé une liaison pour normaliser les applications IoT de comptage intelligent grâce à lutilisation combinée des normes OMS et LoRaWAN. Dans un groupe de travail conjoint, les organisations ont spécifié une utilisation standard du langage de mesure Open Metering Sys

Comment permettre aux fournisseurs dinfrastructures de réseaux télécoms et aux propriétaires dactifs dexploiter le partage de réseau de manière sécurisée et même de le monétiser ? La réponse pourrait simplement être de créer un pool de ressources en tant que pile de couches logicielles au-dessus du

Après un démarrage lent, notamment en Europe, le rythme dadoption des réseaux industriels de lInternet des objets (IIoT) et du parent plus orienté consommateur de lIIoT, lIoT, sest accéléré. Les perspectives sont plus brillantes, mais avec des obstacles en cours de route. Les entreprises qui se con

Avancées majeures dans lIA et lIoT, largement motivées par un accent accru sur le numérique transformation dans un monde post-pandémique, pourrait être la clé pour éliminer une fois pour toutes les embouteillages. Les premiers jours de pandémie sans circulation sont officiellement terminés, les gra

Nous plongeons dans le concept de sécurité zéro confiance et discutons de la façon dont vous pouvez limplémenter dans votre organisation. (Source :rawpixel.com @ freepik.com) La réalité dune main-dœuvre distribuée a changé la notion de paramètre de sécurité dentreprise. Les organisations ne se co

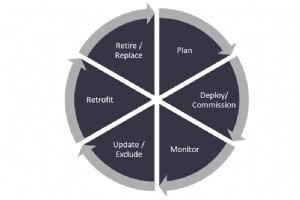

Vous devez penser au déballage, à la configuration, à la connexion et au provisionnement lors de la mise en service sans fil dans une maison intelligente. La mise en service fait partie des premières étapes du cycle de vie dun appareil IoT ; cela se fait dans les premières minutes que vous passez a

Le sans fil remplace les étapes de mise en service manuelles et sujettes aux erreurs dans les réseaux câblés courants dans les bâtiments avec un simple scan du nœud final. Les bâtiments connaissent une augmentation de ladoption du sans fil. La technologie sans fil ajoute une valeur considérable aux

Deux domaines de lInternet des objets (IoT) sont assez débattus pour les maisons intelligentes et lautomatisation des bâtiments :lun est la multitude de normes créant des problèmes dinteropérabilité et une incapacité à évoluer facilement ; lautre est la sécurité. OCF-over-Thread vise à résoudre ces

Internet a traversé de nombreuses transitions – ce qui a commencé comme un réseau de communication pour les éducateurs et les chercheurs alimente désormais notre façon de communiquer, de magasiner et de vivre. Désormais, les parties prenantes sont sur le bord de leur siège, car elles voient un autre

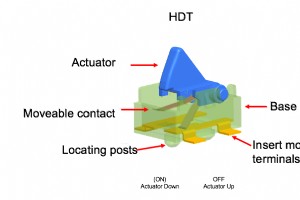

Les commutateurs de détection trouvent leur place dans les applications dappareils intelligents, grâce à leur facteur de forme miniature, durabilité et flexibilité de conception. Electronic Products lance sa série de composants électroniques de base, en partenariat avec EDN, avec une introduction a

Technologie de l'Internet des objets