4 façons de mettre en œuvre le suivi UID

Le suivi UID est requis par le programme d'identification unique (UID), également appelé Item Unique Identification (IUID), qui a été créé par le département américain de la Défense (DoD) en 2004 comme moyen uniforme de suivre les actifs sensibles. Les articles qui appartiennent en fin de compte à l'armée américaine et qui répondent à certaines exigences doivent se voir attribuer un identifiant permanent et unique qui n'est utilisé pour aucun autre actif. La plupart des spécifications pour la conception, l'impression, l'application et la gestion de ces étiquettes uniques sont définies dans la norme militaire 130 (MIL-STD-130).

Ce programme a entraîné de grands changements pour de nombreux fournisseurs militaires et de défense, car ils ont modifié leurs opérations pour rester conformes aux normes. Les fournisseurs doivent créer des UID, les enregistrer dans la base de données gouvernementale, suivre ces actifs et assurer la conformité avec toute mise à jour réglementaire. Étant donné que tous les fournisseurs militaires doivent utiliser le système de suivi UID, il est essentiel que les fournisseurs développent des processus efficaces pour mettre en œuvre le suivi UID et assurer la conformité. Dans cet article, nous examinerons quatre stratégies utilisées pour mettre en œuvre le suivi UID et pourquoi elles sont importantes pour les fournisseurs, les installations militaires et les partenaires de la chaîne d'approvisionnement.

1. Fournisseur appliqué à la source

C'est le moyen le plus efficace de mettre en œuvre le suivi UID pour les nouveaux articles et nécessite la plus grande implication des fournisseurs. Si un article particulier se qualifie pour le suivi UID, chaque unité fournie à l'armée américaine doit se voir attribuer un identifiant unique. Certaines des étapes clés de ce processus incluent :

- Imprimer et garantir une sérialisation unique

- Marquage avec un code-barres matriciel 2D et une étiquette correctement formatée

- Enregistrement de l'UID dans le registre IUID

- Suivi des actifs et gestion d'une piste d'audit

- Scanner, recevoir et expédier des éléments

Les fournisseurs doivent marquer chaque article éligible avec des informations lisibles par machine (IRM) et sont responsables de s'assurer que ces étiquettes sont correctement formatées et installées correctement. Cette stratégie fournisseur appliquée à la source doit être optimisée pour plus d'efficacité afin de réduire les délais de production et d'expédition. Dans la plupart des cas, les améliorations des capacités de suivi des équipements par les fournisseurs peuvent bénéficier aux utilisateurs finaux militaires et de défense et aux partenaires fournisseurs en normalisant les étapes clés.

2. Application d'article basée sur l'opportunité

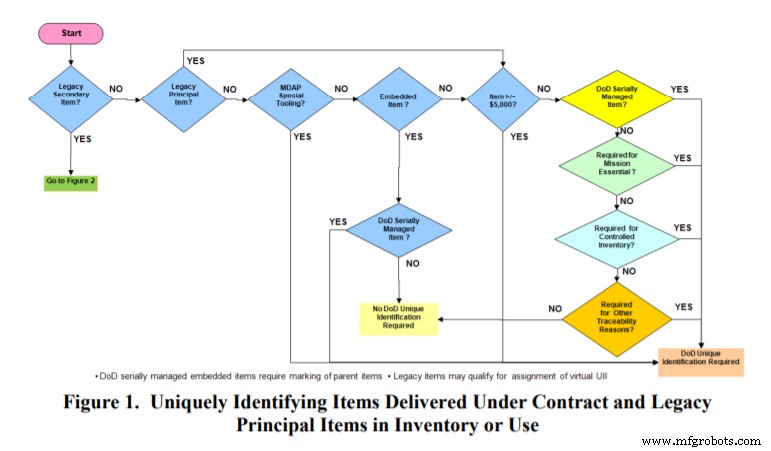

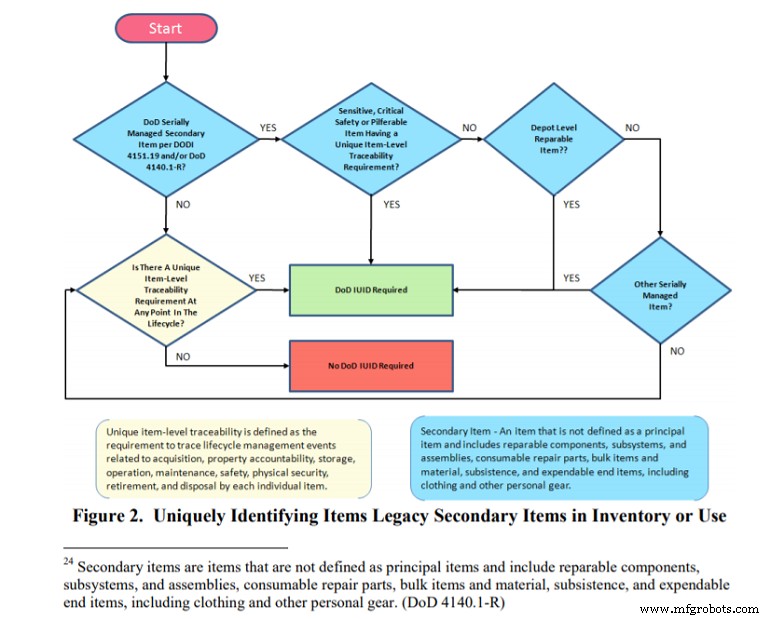

Capture d'écran via le Bureau du sous-secrétaire à la Défense

Cette forme d'implémentation UID nécessite l'utilisation d'événements déclencheurs spécifiques pour initier le placement d'une étiquette appropriée. Quelques exemples sont le mouvement d'un article, un changement dans l'état fonctionnel d'un article ou le transfert d'un article à un propriétaire ou à une entité différente. Cette stratégie est souvent utilisée pour s'assurer que les articles peuvent être correctement étiquetés à un moment où il est pratique d'y accéder et cela peut être fait dans une usine de fabrication, un entrepôt ou sur le terrain. La mise en œuvre de ce processus peut atteindre une certaine efficacité grâce à des applications par lots, comme dans les cas où plusieurs unités sont fabriquées puis étiquetées ensemble au moment de l'événement déclencheur. Si un article est transféré à une autre partie, le marquage doit être effectué par la partie qui perd la garde.

3. Rechercher et appliquer

Cette stratégie est souvent utilisée pour appliquer des étiquettes UID sur des articles conservés dans un emplacement particulier et nécessitant un étiquetage. Dans certains cas, cela se fait lors de la mise à jour d'éléments hérités au statut UID après une modification des exigences ou pour réparer ou mettre à jour des balises sur des actifs UID existants. D'autres cas incluent le marquage qui peut être effectué après des activités de maintenance majeures ou des changements de matériel qui facilitent la modification des étiquettes UID. Cette stratégie nécessite une coordination minutieuse des activités de marquage entre toutes les parties impliquées.

4. Application fermée

Capture d'écran via le Bureau du sous-secrétaire à la Défense

L'application d'étiquettes UID fermées est généralement effectuée par des distributeurs, des fournisseurs ou des utilisateurs finaux afin d'assurer la conformité UID pendant le transit des équipements ou actifs concernés. Il peut être mis en œuvre à n'importe quel point de la chaîne d'approvisionnement afin de surveiller l'état UID de n'importe quel actif lorsqu'il se déplace d'un endroit à l'autre. Cela se fait généralement avec une série de vérifications procédurales pour examiner, confirmer et mettre à jour tout élément qui n'a pas d'identifiant unique requis.

La mise en œuvre des balises UID est une étape critique de la gestion des actifs pour tout fournisseur, vendeur ou utilisateur final de l'industrie de la défense. Les identifiants d'entreprise qui impliquent des classifications uniques, telles que la numérotation européenne des articles (EAN), peuvent être attribués en tant que balises conformes à l'UID s'ils répondent à certaines exigences. En outre, les identifiants commerciaux, tels que les numéros d'identification de véhicule (VIN), peuvent également être utilisés lorsque les critères d'adéquation à l'UID sont remplis. En fin de compte, le fournisseur est l'entité responsable de l'attribution d'une étiquette UID appropriée pour tout nouvel article.

Les fournisseurs peuvent bénéficier de l'automatisation des flux de travail UID pour réduire davantage les erreurs et garantir la conformité avec toutes les spécifications pertinentes. En outre, l'utilisation d'une plate-forme de gestion des actifs basée sur le cloud peut aider les entreprises à conserver un enregistrement numérique approprié pour tous les actifs UID. Les étiquettes à code-barres et les étiquettes RFID peuvent assurer une surveillance des actifs en temps réel, contribuer à réduire les pertes et faciliter le transfert approprié des actifs entre les sites et les entités.

Technologie industrielle

- ADC de suivi

- 3 façons dont le matériel de suivi des ressources améliore l'expédition commerciale et la logistique

- 3 moyens réels d'augmenter la productivité de la fabrication avec le suivi des actifs

- Suivi des actifs M2M

- Façons dont l'IA dans le marketing B2B a un impact

- 4 façons de mettre en œuvre l'automatisation industrielle

- Comment utiliser le suivi des lots dans la fabrication

- Modes d'inspection des machines

- Série de présentation de l'UID