Le fournisseur de logiciels cloud Blackbaud paie une rançon, alors que les incidents augmentent dans le monde

Image de Pete Linforth de Pixabay

Image de Pete Linforth de Pixabay

SEMAINE DE LA SÉCURITÉ INFORMATIQUE - Tout comme nous le rapportions la semaine dernière sur notre site partenaire The Evolving Enterprise ce ransomware est à l'origine d'une attaque de cybersécurité sur trois contre des organisations, la nouvelle d'une autre attaque de rançon majeure a été annoncée, rapporte Jeremy Cowan.

Cette fois, basé en Caroline du Sud Blackbaud , un fournisseur tiers de services de bases de données et de systèmes de gestion de la relation client (CRM) pour les entreprises, avait payé aux pirates une rançon non divulguée pour déverrouiller ses propres données client.

Blackbaud se décrit comme le « premier éditeur mondial de logiciels cloud au service du bien social ». Les clients en question seraient, semble-t-il, l'organisation caritative pour les sans-abri Crisis, les universités britanniques d'Aberystwyth et d'Aberdeen*, dont chacune a émis des avis d'excuse à ses clients et partenaires. Parmi les autres clients répertoriés par la société figurent l'American Diabetes Association, les universités de Londres et d'Oxford et la YWCA de Chicago.

Dans un communiqué, Blackbaud a déclaré :« En mai 2020, nous avons découvert et stoppé une attaque de ransomware. Dans une attaque de ransomware, les cybercriminels tentent de perturber l'activité en verrouillant les entreprises hors de leurs propres données et serveurs. Après avoir découvert l'attaque, notre équipe de cybersécurité, en collaboration avec des experts médico-légaux indépendants et des forces de l'ordre, a réussi à empêcher le cybercriminel de bloquer l'accès à notre système et de crypter entièrement les fichiers ; et finalement les a expulsés de notre système. Avant de verrouiller le cybercriminel, le cybercriminel a supprimé une copie d'un sous-ensemble de données de notre environnement auto-hébergé. Le cybercriminel n'a pas accédé aux informations de carte de crédit, aux informations de compte bancaire ou aux numéros de sécurité sociale. »

Il a poursuivi:« Parce que la protection des données de nos clients est notre priorité absolue, nous avons payé la demande du cybercriminel en lui confirmant que la copie qu'ils ont supprimée avait été détruite. Sur la base de la nature de l'incident, de nos recherches et de l'enquête de tiers (y compris les forces de l'ordre), nous n'avons aucune raison de croire que des données allaient au-delà du cybercriminel, aient été ou seront utilisées à mauvais escient ; ou seront diffusés ou rendus publics d'une autre manière. … Nous nous excusons que cela se soit produit et continuerons de faire de notre mieux pour fournir de l'aide et du soutien alors que nous et nos clients gérons ensemble cet incident de cybercriminalité. »

Il n'est pas clair dans la déclaration quelle assurance a été donnée par les criminels que les données ne seraient pas utilisées à mauvais escient ou partagées à l'avenir, ou comment Blackbaud pouvait faire confiance à l'affirmation du pirate informatique selon laquelle elle avait été détruite.

Découvert en mai, notifié en juillet

Dans un message à ses anciens élèves, Rob Donelson, directeur exécutif de l'avancement à l'Université d'Aberdeen a écrit :« Le 16 juillet 2020, Blackbaud nous a informés qu'il avait découvert une attaque de ransomware en mai 2020. Selon Blackbaud, le cybercriminel a supprimé des données de sa sauvegarde. serveur à un moment donné entre le 7 février et le 20 mai 2020, et nous avons été informés que les données relatives à nos anciens en faisaient partie. Nous comprenons qu'un nombre important d'organisations à travers le monde ont été affectées."

Un point de préoccupation immédiate pour les clients était le retard de Blackbaud à les informer de la violation de données. L'Université d'Aberdeen a déclaré :« Blackbaud a indiqué qu'ils ne nous avaient pas informés plus tôt car ils devaient :se défendre contre l'attaque; mener l'enquête subséquente; prendre des mesures pour régler le problème qui a conduit à l'incident ; et préparer les ressources pour ses clients. Cependant, nous enquêtons davantage sur cette question », ajoutant clairement, « Nous examinons de toute urgence les accords contractuels avec Blackbaud, en nous concentrant sur leurs mesures de sécurité actuelles et proposées pour nos données. Nous avons également fait un rapport formel au Bureau du Commissaire à l'information (ICO)."

Est-ce que ça aurait pu être moi ?

Si cela peut arriver à une organisation dont la raison d'être est le stockage et la protection des données critiques, cela démontre que cela pourrait arriver à n'importe lequel d'entre nous. Nous exhortons les lecteurs à prendre quelques minutes pour réfléchir à la façon dont ils pourraient bénéficier des 5 étapes décrites dans le NordLocker article.

Rapport de mi-année sur les cybermenaces de SonicWall

Un rapport révèle une augmentation des ransomwares dans le monde

SonicWall L'équipe de recherche sur les menaces de Capture Labs a publié sa mise à jour semestrielle du rapport 2020 SonicWall sur les cybermenaces. Cela met en évidence l'augmentation des ransomwares, l'utilisation opportuniste de COVID-19, les faiblesses systémiques et la dépendance croissante des cybercriminels envers les fichiers Microsoft Office.

Le président et chef de la direction de SonicWall, Bill Conner, a déclaré :« Ces dernières données montrent que les cybercriminels continuent de modifier leurs tactiques pour faire pencher la balance en leur faveur en période d'incertitude. Avec tout le monde plus distant et mobile que jamais, les entreprises sont fortement exposées. Il est impératif que les organisations s'éloignent des stratégies de sécurité de fortune ou traditionnelles. »

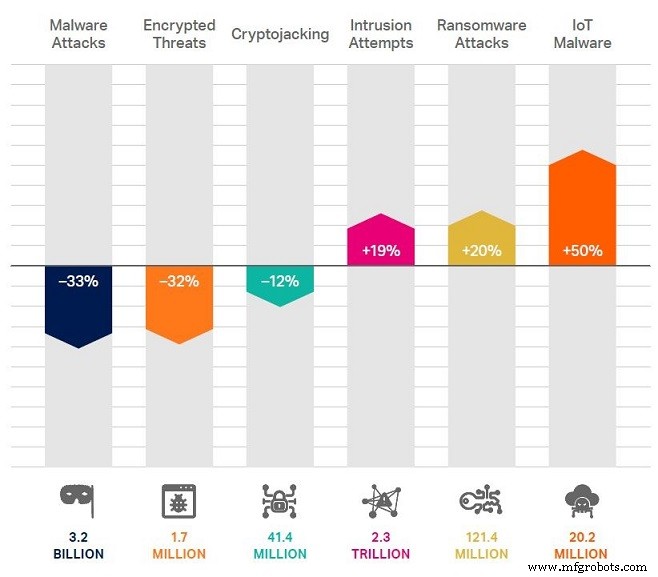

Au cours du premier semestre 2020, les attaques mondiales de logiciels malveillants sont passées de 4,8 milliards à 3,2 milliards (-24 %) par rapport au total de la mi-année 2019. Cette baisse s'inscrit dans la continuité d'une tendance à la baisse amorcée en novembre dernier. Malgré ce déclin, a déclaré Conner, « les ransomwares continuent d'être la menace la plus préoccupante pour les entreprises et l'outil préféré des cybercriminels, avec une augmentation stupéfiante de 20 % (121,4 millions) dans le monde au cours du premier semestre 2020.

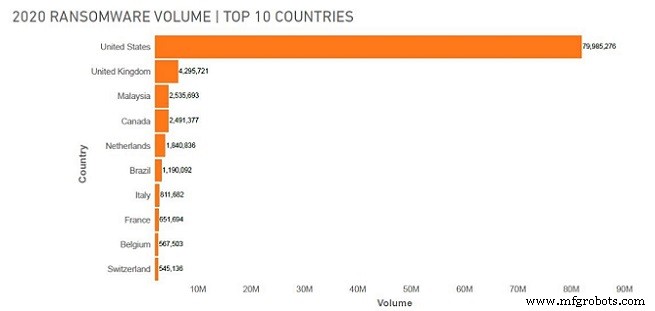

Comparativement, les États-Unis et le Royaume-Uni sont confrontés à des probabilités différentes. Les chercheurs sur les menaces de SonicWall Capture Labs ont enregistré 79,9 millions d'attaques de ransomware (+109 %) aux États-Unis et 5,9 millions d'attaques de ransomware (-6%) au Royaume-Uni. Des tendances qui continuent de fluctuer en fonction des comportements des réseaux cybercriminels agiles.

E-mails COVID-19 chargés de logiciels malveillants

La combinaison de la pandémie mondiale et des cyberattaques d'ingénierie sociale s'est avérée être un mélange efficace pour les cybercriminels utilisant le phishing et d'autres escroqueries par e-mail, selon SonicWall.

Comme prévu, l'hameçonnage COVID-19 a commencé à augmenter en mars et a connu ses pics les plus importants les 24 mars, 3 avril et 19 juin. Cela contraste avec l'hameçonnage dans son ensemble, qui a commencé fort en janvier et était en légère baisse à l'échelle mondiale (-15% ) au moment où les tentatives de phishing pandémique ont commencé à prendre de l'ampleur.

Rapport sur les cybermenaces SonicWall

L'IoT continue de servir les menaces

Les employés travaillant à domicile (WFH) ou à distance peuvent introduire de nombreux nouveaux risques, notamment les appareils Internet des objets (IoT) comme les réfrigérateurs, les caméras pour bébé, les sonnettes ou les consoles de jeux. Les services informatiques sont assiégés par d'innombrables appareils qui pullulent sur les réseaux et les points de terminaison alors que l'empreinte de leur entreprise s'étend au-delà du périmètre traditionnel.

Les chercheurs de SonicWall ont constaté une augmentation de 50 % des attaques de logiciels malveillants IoT, reflétant le nombre d'appareils supplémentaires connectés en ligne alors que les particuliers et les entreprises fonctionnent à domicile. Les appareils IoT non contrôlés peuvent donner aux cybercriminels une porte ouverte sur ce qui pourrait autrement être une organisation bien sécurisée, a déclaré SonicWall.

Pour télécharger la mise à jour de mi-année, accédez à :

D'autres conseils en matière de cybersécurité sont disponibles sur ces pages :

www.ncsc.gov.uk/guidance/suspicious-email-actions

www.ncsc.gov.uk/collection/top-tips-for-staying-secure-online

www.equifax.co.uk/resources/identity_protection/how-to-spot-a-phishing-email

www.ico.org.uk/your-data-matters/identity-theft

L'auteur est Jeremy Cowan, directeur éditorial de VanillaPlus, The Evolving Enterprise et IoT Now.

* Pour une divulgation complète, Jeremy Cowan est un ancien élève de l'Université d'Aberdeen, en Écosse.

Technologie de l'Internet des objets

- Qui gagne sur le marché des logiciels ERP cloud ?

- Comment les éditeurs de logiciels cloud peuvent réduire les coûts sans affecter la qualité

- Les packages logiciels MCU simplifient la connectivité cloud Azure IoT

- Garz &Fricke ajoute le fournisseur de services logiciels e-GITS Software

- Foire aux questions de nos webinaires sur l'accès à distance

- GE va lancer une société IIoT de 1,2 milliard de dollars

- 5 tendances en matière de connectivité

- Connectivité cloud, logiciel ERP Advanced Analytics Drive

- Trouver la bonne solution avec votre technologie logicielle de fabrication dans le cloud