Sécuriser les contrôles industriels contre les cybermenaces

Une équipe de chercheurs du Georgia Institute of Technology (Atlanta) a développé un nouveau type de rançongiciel capable de prendre le contrôle d'une simulation d'usine de traitement de l'eau lors d'un test récemment effectué.

Après avoir obtenu l'accès, les chercheurs ont pu commander des contrôleurs logiques programmables (PLC) pour fermer les vannes, augmenter la quantité de chlore ajoutée à l'eau et afficher de fausses lectures. L'attaque simulée, conçue pour mettre en évidence les vulnérabilités des systèmes de contrôle utilisés pour faire fonctionner les installations industrielles, y compris les usines de fabrication, les installations de traitement de l'eau et des eaux usées et les systèmes de gestion des bâtiments pour contrôler les escaliers mécaniques, les ascenseurs et les systèmes CVC, est considérée comme la première à démontrer la compromission par ransomware de de vrais automates, selon l'équipe de Georgia Tech.

La recherche a été présentée le 13 février à la conférence RSA à San Francisco.

Bien qu'aucune véritable attaque de ransomware n'ait été signalée publiquement sur les composants de contrôle de processus des systèmes de contrôle industriels, les attaques sont devenues un problème important pour les données des patients dans les hôpitaux et les données des clients dans les entreprises. Les attaquants peuvent accéder à ces systèmes et crypter les données, exigeant une rançon pour fournir la clé de cryptage qui permet de réutiliser les données. Les chercheurs ont noté que les ransomwares ont généré environ 200 millions de dollars pour les attaquants au cours du premier trimestre 2016, et les chercheurs pensent que ce n'est qu'une question de temps avant que des systèmes industriels critiques ne soient compromis et détenus contre rançon.

"Nous nous attendons à ce que les ransomwares aillent plus loin, au-delà des données des clients pour compromettre les systèmes de contrôle eux-mêmes", a déclaré David Formby, doctorant à la Georgia Tech School of Electrical and Computer Engineering. "Cela pourrait permettre aux attaquants de prendre en otage des systèmes critiques tels que les usines de traitement de l'eau et les installations de fabrication. Compromettre les automates de ces systèmes est la prochaine étape logique pour ces attaquants. »

De nombreux systèmes de contrôle industriels manquent de protocoles de sécurité solides, a noté Raheem Beyah, professeur à la Fondation Motorola et directeur associé de la School of Electrical and Computer Engineering et conseiller pédagogique de Formby. C'est probablement parce que ces systèmes n'ont pas été ciblés par des ransomwares jusqu'à présent, et parce que leurs vulnérabilités peuvent ne pas être bien comprises par leurs opérateurs.

Dans leurs recherches, Formby et Beyah ont utilisé un programme de recherche spécialisé pour localiser 1400 automates d'un même type directement accessibles sur Internet. La plupart de ces appareils sont situés derrière des systèmes d'entreprise qui offrent un certain niveau de protection, jusqu'à ce qu'ils soient compromis. Une fois que les attaquants pénètrent dans un système d'entreprise, ils peuvent pivoter pour pénétrer dans les systèmes de contrôle s'ils ne sont pas correctement isolés.

"De nombreux systèmes de contrôle supposent qu'une fois que vous avez accès au réseau, vous êtes autorisé à apporter des modifications aux systèmes de contrôle", a déclaré Formby. "Ils peuvent avoir des politiques de mot de passe et des politiques de sécurité très faibles qui pourraient permettre aux intrus de prendre le contrôle des pompes, des vannes et d'autres composants clés du système de contrôle industriel."

Dans la plupart des cas, les systèmes de contrôle n'ont pas été conçus pour se connecter à Internet, et de nombreux utilisateurs des systèmes supposent qu'ils ne sont pas sur le réseau public et qu'ils ne sont donc pas susceptibles d'être attaqués, ont ajouté les chercheurs. Les systèmes de contrôle peuvent également avoir des connexions inconnues des opérateurs, y compris des points d'accès installés pour permettre la maintenance, le dépannage et les mises à jour.

"Il existe des idées fausses courantes sur ce qui est connecté à Internet", a déclaré Formby. "Les opérateurs peuvent croire que leurs systèmes sont isolés et qu'il n'y a aucun moyen d'accéder aux contrôleurs, mais ces systèmes sont souvent connectés d'une manière ou d'une autre."

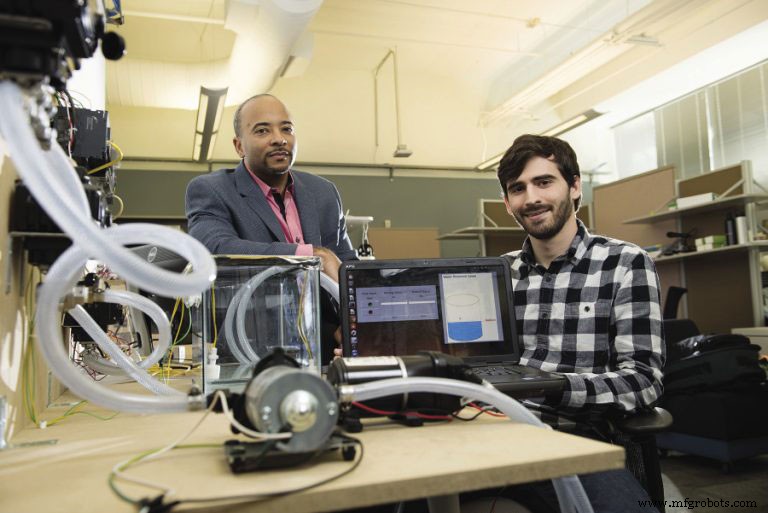

Pour lancer la recherche, les chercheurs ont identifié plusieurs automates programmables courants utilisés dans les installations industrielles. Ils ont obtenu trois appareils différents et testé leur configuration de sécurité, y compris la protection par mot de passe et la sensibilité aux changements de paramètres. Les appareils ont ensuite été combinés avec des pompes, des tubes et des réservoirs pour créer une installation de traitement de l'eau simulée. A la place du chlore normalement utilisé pour désinfecter l'eau, les chercheurs ont utilisé de l'iode. Ils ont également ajouté de l'amidon à leur approvisionnement en eau, qui est devenu bleu vif lorsqu'une attaque simulée y a ajouté de l'iode.

"Nous avons pu simuler un pirate qui avait eu accès à cette partie du système et la retient en otage en menaçant de déverser de grandes quantités de chlore dans l'eau à moins que l'opérateur ne paie une rançon", a déclaré Formby. « En quantité suffisante, le chlore désinfecte l'eau et la rend potable. Mais trop de chlore peut créer une mauvaise réaction qui rendrait l'eau insalubre."

Les vulnérabilités des systèmes de contrôle sont connues depuis plus d'une décennie, ont noté les chercheurs, mais jusqu'à la croissance des ransomwares, les attaquants n'avaient pas pu tirer profit financièrement de la compromission des systèmes. Alors que d'autres cibles de rançongiciels deviennent plus difficiles, Beyah pense que les attaquants peuvent se tourner vers des cibles plus faciles dans les systèmes de contrôle industriels.

"Il est fort probable que les opérateurs des États-nations soient déjà familiarisés avec cela et aient des attaques qu'ils pourraient utiliser à des fins politiques, mais les attaquants ordinaires n'ont aucun intérêt pour ces systèmes", a-t-il déclaré. « Ce que nous espérons faire, c'est attirer l'attention sur ce problème. Si nous pouvons réussir à attaquer ces systèmes de contrôle, d'autres avec une mauvaise intention peuvent également le faire."

Outre l'amélioration de la sécurité des mots de passe et la limitation des connexions, Beyah a déclaré que les opérateurs de ces appareils doivent installer des systèmes de surveillance des intrusions pour les alerter si des attaquants se trouvent dans les réseaux de contrôle du processus. Beyah et Formby ont lancé une société pour rendre leurs stratégies de protection des systèmes largement accessibles aux opérateurs de systèmes de contrôle.

DuPont attribue des subventions de début de carrière

DuPont (Wilmington, DE) a nommé huit jeunes membres du corps professoral dans sa promotion 2016 de DuPont Young Professors. Reconnaissant les talents de recherche prometteurs, l'entreprise fournira à ce groupe de professeurs internationaux plus de 350 000 USD au cours des deux prochaines années pour soutenir leurs recherches qui font progresser les connaissances scientifiques fondamentales afin de relever les défis mondiaux en matière d'alimentation, d'énergie et de protection.

La promotion 2016 des jeunes professeurs DuPont est engagée dans des recherches prometteuses dans des domaines d'intérêt clés pour DuPont, notamment des travaux dans les domaines de la biologie végétale, de la biotechnologie, de la science des matériaux, du photovoltaïque et du génie chimique. Ces intérêts sont parfaitement alignés sur les priorités stratégiques de DuPont en matière d'innovation scientifique dans les domaines de l'agriculture et de la nutrition, des industries biosourcées et des matériaux avancés.

« La recherche et le développement sont de plus en plus interconnectés. Le programme DuPont Young Professor est un excellent moyen de renforcer à la fois la recherche universitaire et la collaboration avec l'industrie en soutenant de jeunes professeurs prometteurs », a déclaré Douglas Muzyka, vice-président senior et directeur scientifique et technologique de DuPont. "Les interactions avec ces chercheurs stimuleront davantage la créativité des scientifiques et ingénieurs de DuPont menant des recherches de pointe."

Géré par l'organisation Science et Innovation de DuPont, le programme aide les jeunes professeurs de recherche prometteurs et non titulaires à commencer leur carrière dans la recherche. En outre, il soutient l'objectif stratégique de DuPont d'élargir et d'étendre les horizons commerciaux de DuPont grâce à l'avancement des sciences émergentes qui proviennent de l'intérieur de l'entreprise ainsi que de ses partenaires de recherche. Le programme remonte à 1918, lorsque Pierre S. du Pont a sélectionné 42 universités aux États-Unis et a accordé des subventions pour soutenir les jeunes professeurs. Depuis 1968, ce programme a fourni plus de 50 millions de dollars de subventions à plus de 700 jeunes professeurs dans 150 institutions de 19 pays.

Les membres de la DuPont Young Professor Class of 2016 sont des scientifiques clés faisant partie du personnel de huit universités de premier plan à travers le monde. Les prix 2016 ont été décernés aux jeunes professeurs prometteurs suivants :

- Rupert J. Baumgartner, Institut des sciences des systèmes, de la recherche sur l'innovation et la durabilité, Université de Graz, Autriche ;

- Shelley Claridge, Départements de chimie et de génie biomédical, Université Purdue ;

- Candice Hirsch, Département d'agronomie végétale et de génétique végétale, Université du Minnesota ;

- Tengfei Luo, Ingénierie aérospatiale et mécanique, Université de Notre Dame ;

- Peter Nemes, Département de chimie, Université George Washington ;

- Fabien Sorin, Institut des matériaux, Ecole Polytechnique Fédérale de Lausanne (EPFL), Suisse ;

- Ana Velez, Département d'entomologie, Université du Nebraska-Lincoln ;

- Jia Zhu, Collège d'ingénierie et de sciences appliquées, Université de Nanjing, Chine.

TechFront est édité par le rédacteur en chef Patrick Waurzyniak.

Système de contrôle d'automatisation

- MEMXPRO :série de SSD PCIe PT33 pour mettre à niveau les systèmes de contrôle industriels

- Comment collecter des données à partir de systèmes existants pour améliorer les opérations

- Une liste de contrôle de sécurité ICS

- Intégrer les commandes analogiques dans les systèmes IIoT

- Conception du système de contrôle :des conceptions les plus simples aux plus complexes

- Comment la connexion des contrôles aide à gérer les actifs

- Sécuriser votre système de contrôle industriel

- Erreurs dans le refroidissement des boîtiers de panneaux de commande industriels

- Avantages de la convergence du contrôle industriel