Le nouvel Armv9 prend en charge la sécurité et l'IA

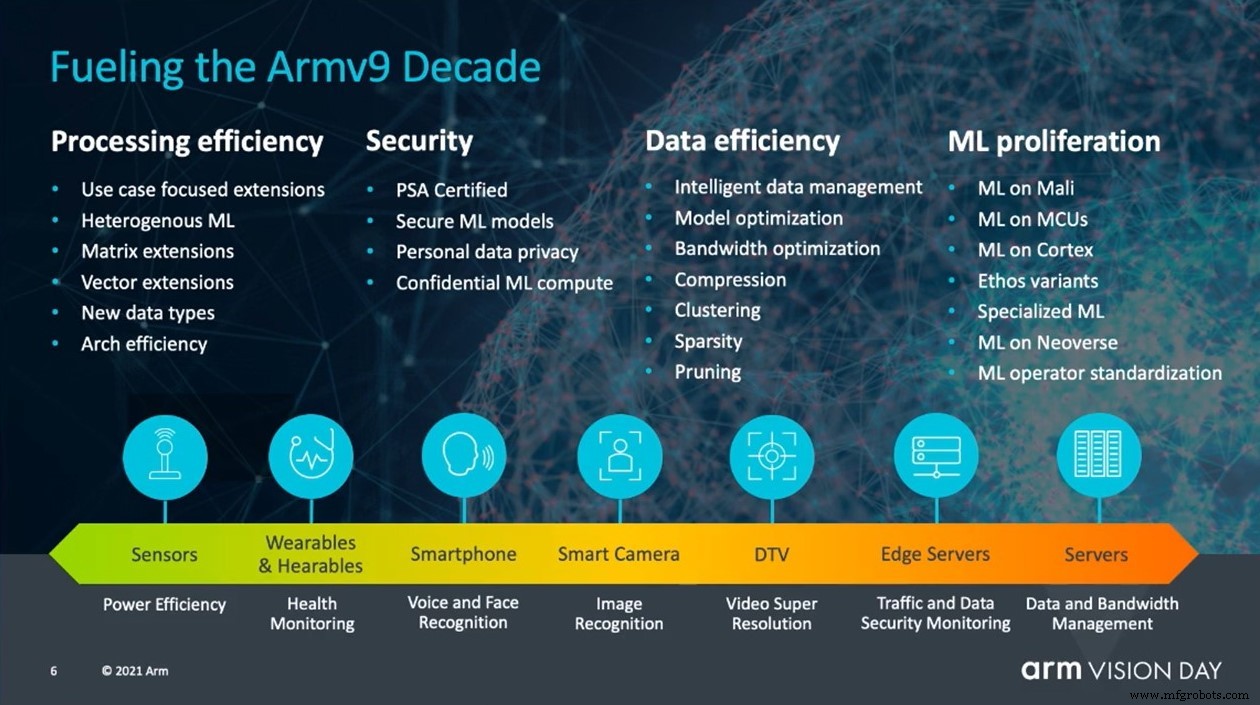

Arm a lancé sa première nouvelle architecture depuis une décennie, Armv9, qui traite de la sécurité via une nouvelle architecture de calcul confidentielle (CCA) et les charges de travail toujours croissantes de l'intelligence artificielle (IA) avec la nouvelle technologie d'extension vectorielle évolutive (SVE).

Armv9-A est un ensemble d'extensions de l'architecture Armv8-A et fait partie d'un programme continu d'améliorations substantielles de l'architecture à déployer au cours des prochaines années.

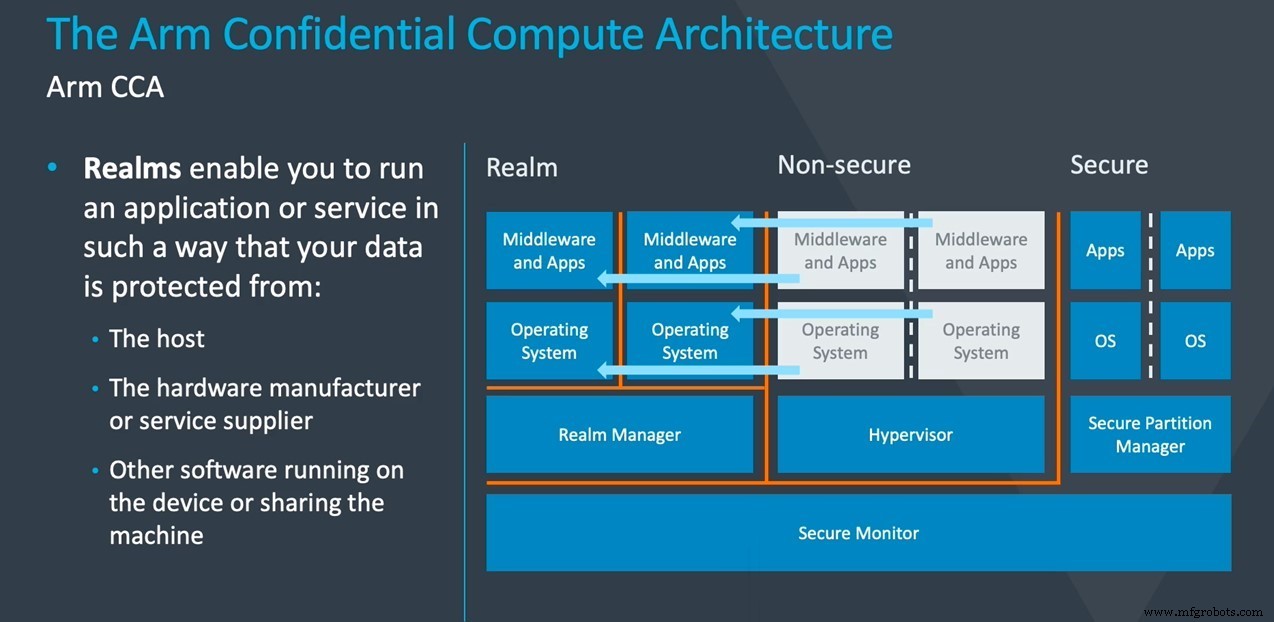

La nouvelle architecture comprend une feuille de route qui présente l'architecture de calcul confidentielle Arm (CCA), développée en étroite collaboration avec Microsoft. L'informatique confidentielle protège des portions de code et de données contre l'accès ou la modification en cours d'utilisation, même à partir de logiciels privilégiés, en effectuant des calculs dans un environnement sécurisé basé sur le matériel. Il est basé sur un concept de royaumes créés dynamiquement, utilisables par toutes les applications, dans une région séparée des mondes sécurisés et non sécurisés.

Par exemple, dans les applications d'entreprise, Realms peut protéger les données et le code commercialement sensibles du reste du système lorsqu'ils sont en cours d'utilisation, au repos et en transit. Dans une récente enquête Pulse auprès de dirigeants d'entreprise, plus de 90 % des personnes interrogées pensent que si l'informatique confidentielle était disponible, le coût de la sécurité pourrait baisser, ce qui leur permettrait d'augmenter considérablement leur investissement dans l'innovation technique.

Henry Sanders de Microsoft a expliqué le contexte :« La complexité croissante des cas d'utilisation de la périphérie au cloud ne peut pas être résolue avec une solution unique. » Sanders, vice-président de l'entreprise et directeur de la technologie pour Azure Edge et les plateformes, a ajouté :« En conséquence, le calcul hétérogène devient de plus en plus omniprésent, nécessitant une plus grande synergie entre les développeurs de matériel et de logiciels. Un bon exemple de cette synergie entre le matériel et le logiciel sont les fonctionnalités de calcul confidentielles ArmV9 qui ont été développées en étroite collaboration avec Microsoft. Arm est dans une position unique pour accélérer l'informatique hétérogène au cœur d'un écosystème, favorisant l'innovation ouverte sur une architecture alimentant des milliards d'appareils. »

L'Arm CCA s'appuie sur les fondations d'Arm TrustZone, qui fournit une isolation matérielle à l'échelle du système pour les logiciels de confiance. Le calcul confidentiel est important pour les appareils clients, mais il a également une valeur universelle car il maintient les données chiffrées pendant le transit, au repos et isolées par le matériel pendant l'utilisation. Dans le cloud, cela peut également signifier protéger les processeurs physiques ainsi que les processeurs virtualisés exécutés à côté du code tiers.

Un autre aspect de la sécurité dans la nouvelle architecture est l'extension d'étiquetage de mémoire Arm (MTE), qui fera partie intégrante des processeurs Armv9-A de première génération. La corruption de la mémoire est un outil majeur dans l'inventaire d'un pirate informatique - de nombreuses violations de la sécurité des données très médiatisées au cours des 30 dernières années ont résulté de l'exploitation de vulnérabilités dans la façon dont les ordinateurs stockent et rappellent les données de la mémoire. Si un pirate connaît l'emplacement d'une chaîne de données importante, il peut l'écraser avec un code malveillant.

MTE permet aux développeurs de verrouiller des chaînes de données à l'aide d'un « tag ». Ces données ne sont alors accessibles qu'avec la bonne clé, détenue par le "pointeur", le code chargé d'appeler les données de la mémoire. Arm a déclaré que la mise en œuvre de l'accès par serrure et clé est une étape énorme dans la sécurisation non seulement du code, mais aussi des données qu'il traite.

La technologie SVE évolue grâce au travail avec Fujitsu

L'autre aspect clé de la nouvelle architecture est la nécessité de gérer de plus en plus de charges de travail d'IA partout. Par exemple, selon les recherches de Statista, on estime qu'il y aura plus de huit milliards d'appareils à assistance vocale compatibles avec l'IA en service d'ici le milieu des années 2020, et 90 % ou plus des applications sur appareil contiendront des éléments d'IA avec Interfaces basées sur l'IA comme la vision ou la voix.

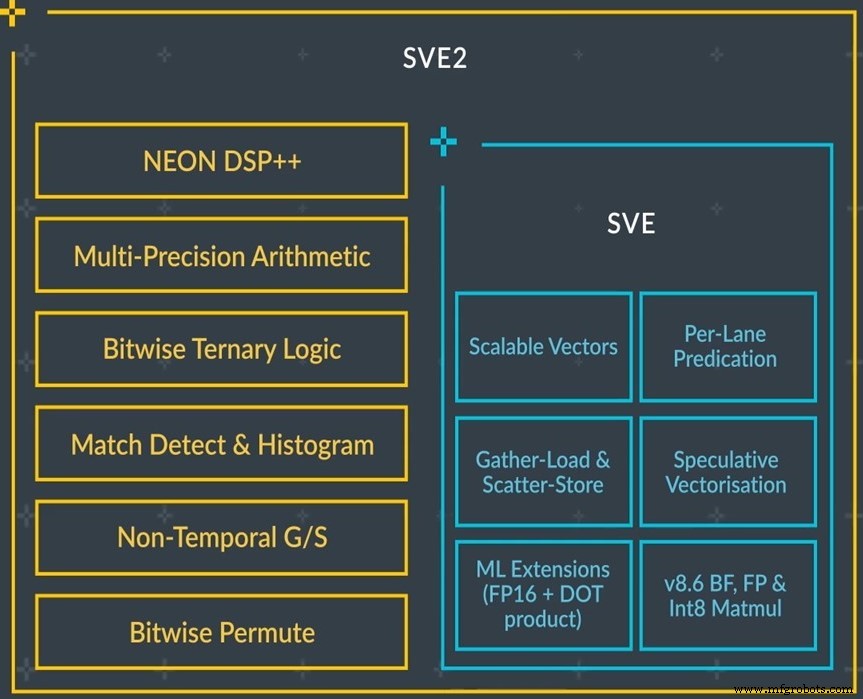

Pour répondre à ce besoin, Arm s'est associé à Fujitsu pour créer la technologie d'extension vectorielle évolutive (SVE), qui est au cœur de Fugaku, le supercalculateur le plus rapide au monde. Sur la base de ce travail, Arm a développé SVE2 pour Armv9 afin de permettre des capacités améliorées d'apprentissage automatique (ML) et de traitement du signal numérique (DSP) dans un plus large éventail d'applications.

Les vecteurs, qui sont des tableaux de données unidimensionnels, ont joué un rôle fondamental dans l'informatique haute performance et économe en énergie. Plus un ordinateur peut gérer de vecteurs en parallèle, et plus ces vecteurs sont longs, plus l'ordinateur sera puissant. Dans Armv8-A, en standard, les vecteurs ont une longueur de 128 bits. Avec la mise à niveau SVE2 d'Armv9, les concepteurs de puces peuvent choisir une longueur de vecteur par multiples de 128, jusqu'à 2048 bits, offrant une capacité de calcul parallèle significative. Alors que SVE a été initialement développé pour l'espace de calcul haute performance (HPC), SVE2 dans Armv9 étend la prise en charge SVE pour une gamme de charges de travail spécialisées DSP et XR (réalité augmentée et virtuelle), de la génomique à la vision par ordinateur.

SVE2 améliore la capacité de traitement des systèmes 5G, de la réalité virtuelle et augmentée et des charges de travail ML exécutées localement sur les processeurs, telles que le traitement d'images et les applications de maison intelligente. Au cours des prochaines années, Arm étendra encore les capacités d'IA de sa technologie avec des améliorations substantielles de la multiplication matricielle au sein du CPU, en plus des innovations d'IA en cours dans ses GPU et NPU Ethos au Mali.

Le PDG d'Arm, Simon Segars, a déclaré :« Au fur et à mesure de l'évolution d'Armv9, les profils v9-M deviendront disponibles et permettront une nouvelle vague d'applications. Pendant ce temps, nous préparons le monde des développeurs en fournissant une prise en charge d'outils avancée et une plate-forme de développement basée sur des modèles afin qu'il n'y ait aucun décalage entre la disponibilité des appareils basés sur la version 9 et la capacité des développeurs de logiciels à en tirer parti. »

Cela comprend le lancement de prototypes virtuels prenant en charge SVE2 sur sa plate-forme de développement cette année et la mise en amont de la prise en charge du compilateur pour SVE2 pour GCC et LLVM. Arm fournit également une variété de support de compilateur C++ pour les intrinsèques et la vectorisation automatique. Ces outils permettront le portage rapide et facile des charges de travail pour les faire fonctionner sur des cibles virtuelles basées sur la version 9.

Arm's Richard Grisenthwaite, SVP, architecte en chef et membre de l'entreprise, a déclaré :« Répondre à la demande de charges de travail plus complexes basées sur l'IA entraîne le besoin d'un traitement plus sécurisé et spécialisé, qui sera la clé pour débloquer de nouveaux marchés et opportunités. . Armv9 permettra aux développeurs de créer et de programmer les plates-formes de calcul fiables de demain en comblant les écarts critiques entre le matériel et les logiciels, tout en permettant la normalisation pour aider nos partenaires à équilibrer un délai de mise sur le marché plus rapide et un contrôle des coûts avec la possibilité de créer leurs propres solutions uniques. ."

Arm a publié de nombreux devis de partenaires pour la nouvelle architecture.

Cadence a déclaré que l'Armv9 est bien placé pour offrir les niveaux toujours croissants de performances, de sécurité et de spécialisation requis par les produits de demain, et ses flux numériques optimisés ont démontré les premiers succès, mettant en évidence les avantages de puissance et de performances de l'architecture Armv9. Google a parlé d'explorer MTE pour atténuer les vulnérabilités liées à la mémoire, ce qui, selon la société, est extrêmement important pour améliorer la sécurité sur un large éventail d'appareils connectés.

Samsung Electronics a déclaré que la nouvelle architecture offre une amélioration substantielle de la sécurité et de l'apprentissage automatique, les deux domaines qui seront davantage mis en évidence dans les appareils de communication mobiles de demain. La société a ajouté qu'elle s'attend à voir la nouvelle architecture inaugurer une gamme plus large d'innovations pour la prochaine génération de processeurs mobiles Exynos de Samsung.

Synopsys a déclaré que l'architecture ouvre de nombreuses nouvelles possibilités sur une gamme de marchés car elle prend en compte les défis de la prochaine génération, notamment la conception de circuits intégrés 3D, l'apprentissage automatique et la surveillance intelligente des processus, de la tension et de la température.

VMware a réfléchi à la manière dont l'architecture Armv9 aiderait à améliorer encore plus la sécurité et les performances dans le cloud hybride. Ses clients adoptent les SmartNIC basées sur Arm pour rendre leur infrastructure plus efficace et plus sécurisée. Il a annoncé la prise en charge des SmartNIC avec VMware Project Monterey, qui est conçu pour optimiser les performances, introduire un modèle de sécurité zéro confiance, rendre les pare-feu distribués pratiques et étendre la valeur de gestion de VMware aux environnements bare-metal.

Embarqué

- Qu'est-ce que la sécurité cloud et pourquoi est-elle obligatoire ?

- Cyber et cloud :surmonter les principaux défis de sécurité dans le contexte de l'essor du multicloud

- Sémaphores :services utilitaires et structures de données

- MODULE DE DONNÉES :nouvelle technologie de collage pour les projets à haut volume

- Swissbit :solutions de sécurité matérielles pour protéger les données et les appareils

- Kontron :nouveau standard de calcul embarqué COM HPC

- Nouveaux robots :économiques et haut de gamme

- Double attaque sur l'IA et la 5G :trop médiatisé ou sous-déclaré ?

- Créer une IA responsable et digne de confiance